图卷积网络(Graph Convolutional Network)

demi 在 周五, 01/18/2019 - 13:41 提交

一、图简介,图卷积网络的出现。

图(graph)是一种数据格式,它可以用于表示社交网络、通信网络、蛋白分子网络等,图中的节点表示网络中的个体,连边表示个体之间的连接关系。许多机器学习任务例如社团发现、链路预测等都需要用到图结构数据,因此图卷积神经网络的出现为这些问题的解决提供了新的思路。

下图就是一个简单的图结构数据:

一、图简介,图卷积网络的出现。

图(graph)是一种数据格式,它可以用于表示社交网络、通信网络、蛋白分子网络等,图中的节点表示网络中的个体,连边表示个体之间的连接关系。许多机器学习任务例如社团发现、链路预测等都需要用到图结构数据,因此图卷积神经网络的出现为这些问题的解决提供了新的思路。

下图就是一个简单的图结构数据:

介绍:

在游戏运行的时候,数据主要存储在内存中,当游戏的数据在不需要的时候,存储当前数据的内存就可以被回收以再次使用。内存垃圾是指当前废弃数据所占用的内存,垃圾回收(GC)是指将废弃的内存重新回收再次使用的过程。

Unity中将垃圾回收当作内存管理的一部分,如果游戏中废弃数据占用内存较大,则游戏的性能会受到极大影响,此时垃圾回收会成为游戏性能的一大障碍点。

本文我们主要学习垃圾回收的机制,垃圾回收如何被触发以及如何提GC收效率来提高游戏的性能。

Unity内存管理机制简介

要想了解垃圾回收如何工作以及何时被触发,我们首先需要了解unity的内存管理机制。Unity主要采用自动内存管理的机制,开发时在代码中不需要详细地告诉unity如何进行内存管理,unity内部自身会进行内存管理。这和使用C++开发需要随时管理内存相比,有一定的优势,当然带来的劣势就是需要随时关注内存的增长,不要让游戏在手机上跑“飞”了。

unity的自动内存管理可以理解为以下几个部分:

计算机视觉(Computer Vision, CV) & 机器视觉(Machine Vision, MV) 从学科分类上, 二者都被认为是 Artificial Intelligence 下属科目。

什么是计算机视觉?

“计算机视觉”是指用计算机实现人的视觉功能,对客观世界的三维场景的感知、识别和理解。计算机视觉是一个处于指示前沿的领域。我们认为计算机视觉,或简称为“视觉”,是一项事业,它与研究人类或动物的视觉是不同的。它借助于几何、物理和学习技术来构筑模型,从而用统计的方法来处理数据。

因此从我们的角度看,在透彻理解摄像机性能与物理成像过程的基础上,视觉对每个像素进行简单的推理,将在多幅图像中可能得到的信息综合成和谐的整体,确定像素集之间的联系以便将它们彼此分割开,或推断一些形状信息,使用几何信息或概率统计技术来识别物体。

什么是机器视觉?

据权威机构统计,2018年,全球智能家居市场规模预计将达到710亿美元。高热度的市场,也表明传统家居已无法满足年轻人对生活品质的需求,智能家居成为居家生活的必备产品。本文将带你纵观智能家居行业生态,了解2019智能家居发展的7大趋势。

一、可穿戴式智能设备

随着智能家居的火热发展,人们在熟悉了可穿戴设备对于睡眠习惯和身体各项指标的监测后,愈发期待可穿戴设备与智能家居的互动。

一方面,在终端控制、语音控制智能家居产品之后,人们希望能够研制出控制智能家居产品的可穿戴设备;另一方面,人们也希望现有的可穿戴设备能够与智能家居产品形成互动,以便在忙碌的生活中养成健康的生活习惯,如智能手环与智能体脂称之间数据的互通等等。

二、传感器成为智能家居工作重心

美国对信息技术的认识是:计算机技术是核心,敏感技术、光电子技术是关键和重点,足见美国对于传感器研究的重视。而国内企业竞争力薄弱,传感器市场七成被外资企业所垄断。中国对于传感器的不够重视,使我国智能家居行业虽然引入了人工智能,却仍未解决感知的问题。

虚拟现实系统(Virtual Reality System,简称VR;又译作灵境、幻真)是近年来出现的图形图像领域的高新技术,也被称为灵境技术或人工环境。虚拟现实是利用电脑模拟产生一个三度空间的虚拟世界,提供使用者关于视觉、听觉、触觉等感官的模拟,让使用者如同身历其境一般,可以及时、没有限制地观察三度空间内的事物。

本文主要是对红宝书(第八版)第五章中给出的透视投影矩阵和正交投影矩阵做一个简单推导。投影矩阵的目的是:原始点P(x,y,z)对应后投影点P'(x',y',z')满足x',y',z'∈[-1,1]。

透视投影

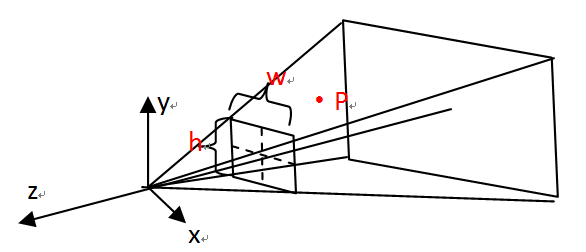

下图为透视投影的视锥体:

注:上图中忘了标注了,远裁剪平面距离原点距离为f,近裁剪平面距离原点距离为n。

设P(x0, y0, z0),我们分别求各个坐标在投影后的值。将P点投影到近平面上,首先看x方向上的投影,沿着过P点,且平行于xoz平面切一刀,有如下图:

无人驾驶的操作流程,没有大家想的那么复杂。大家完全可以根据自己开车的实践,推断出自动驾驶应该包括那些内容。传统意义上,很多论文或者教材都喜欢把自动驾驶分成感知、预测、规划和控制四个部分,但是我个人喜欢再添加两个部分,即导航和停车,这样会构成一个更完整的整体。

一般情况下,一个TCP连接的建立需要经过三次握手的过程,即:

1、 建立发起者向目标计算机发送一个TCP SYN报文;

2、目标计算机收到这个SYN报文后,在内存中创建TCP连接控制块(TCB),然后向发起者回送一个TCP ACK报文,等待发起者的回应;

3、 发起者收到TCP ACK报文后,再回应一个ACK报文,这样TCP连接就建立起来了。

学习数据集训练时,电脑没有GPU,所以当时训练时用的是CPU,也没有意识到两者之间在训练数据集有什么差别,直到在一次训练过程中,着重看了一下训练过程,才发现,训练时间是真的差距大。接下来就给大家讲一下,这两个具体有什么差别。

对于游戏开发者来说,外挂是深通恶绝的,它一方面破坏了游戏的公平性,造成大量玩家流失,另一反面又加快了游戏节奏和资源产出,让开发商利益受损。对于这种让玩家和开发商都不讨好的行为,一定要坚决打击。

但现实情况是,外挂很难彻底杜绝,特别是你的游戏火爆的时候,会有一大批外挂盯着你的游戏漏洞,让你防不胜防,你唯一能做的只能去不断的完善,做好安全预防和检测,和它做攻防斗争,或者从设计之初,就做好主要安全构筑,提升游戏的防外挂能力。

下面我们介绍几种常见的外挂形式,给一些简单的建议,供大家一起探讨。本篇不涉及具体的操作和作弊工具使用。

常见的外挂分类

协议破解

协议破解是一种常见的方式,主要是针对通信内容进行破解,对于采用hash加密的协议来说,会被彩虹表暴力破解。对于采用对称加密的算法来说,如果密钥被截获或者从文件破解,都会触发这种解密行为。若是采用非对称加密,对服务器的性能损耗太严重了,不值得,所以好的方式还自定义一种动态密钥,加大被破解的难度。