身份认证:通过标识和鉴别用户的身份,防止攻击者假冒合法用户来获取访问权限。

身份认证技术:是在网络中确认操作者身份的过程而产生的有效解决方法。

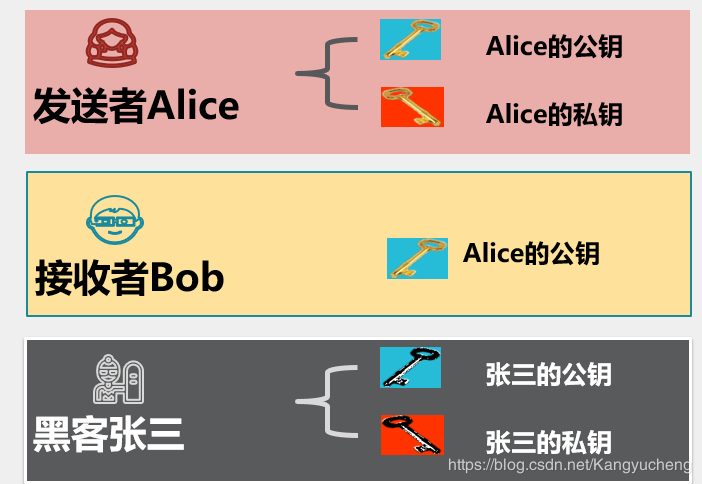

发送者Alice拥有两把钥匙:分别是Alice的公钥和Alice的私钥

Alice的公钥是大家都知道的,私钥是只有Alice自己知道

Alice需要传送文件给Bob,那怎么让Bob知道这个文件是Alice发送的呢?这就涉及了身份的鉴定。

在现实世界中,我们使用签名来鉴别我们的身份。小时候,我们会在新买的书上签上我们的名字,以表明这本书是属于我们的。

在商务合作中,签合同的时候也必须要合同下方表明确标识合作双方,否则合同无法生效。

这都是为了确定身份。在网络世界中也一样需要确认身份,所以有了电子签名。在公钥加密中,我们称之为数字签名。

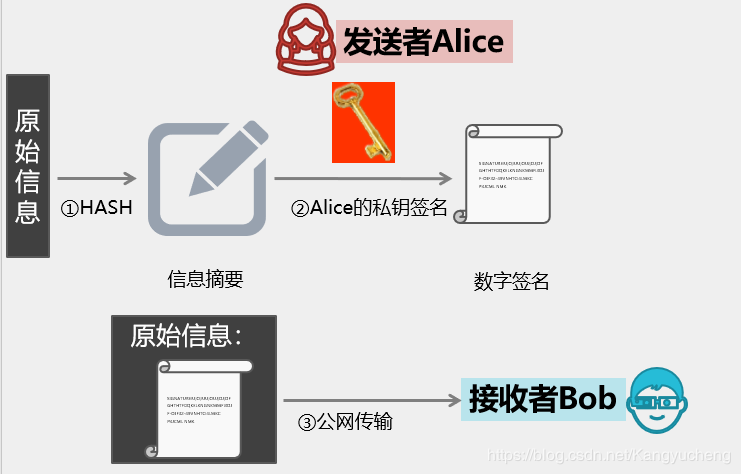

Alice如何实现自己的数字签名呢?

① Alice先用Hash函数,生成信件的摘要(digest)。

② Alice再使用自己的私钥,对这个摘要加密,生成"数字签名"(signature)

③ Alice将这个签名,附在信件下面,一起发给Bob。

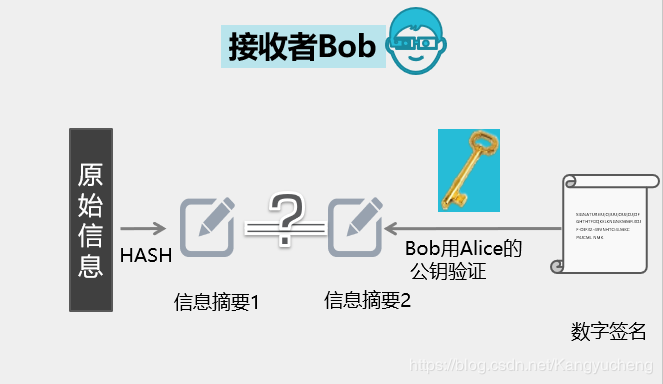

Bob收信后,取下数字签名,用Alice的公钥解密,得到信件的摘要。由此证明,这封信确实是Alice发出的。---完成身份的验证

Bob再对信件本身使用Hash函数,将得到的结果,与上一步得到的摘要进行对比。如果两者一致,就证明这封信未被修改过。--完成数据完整性的验证。

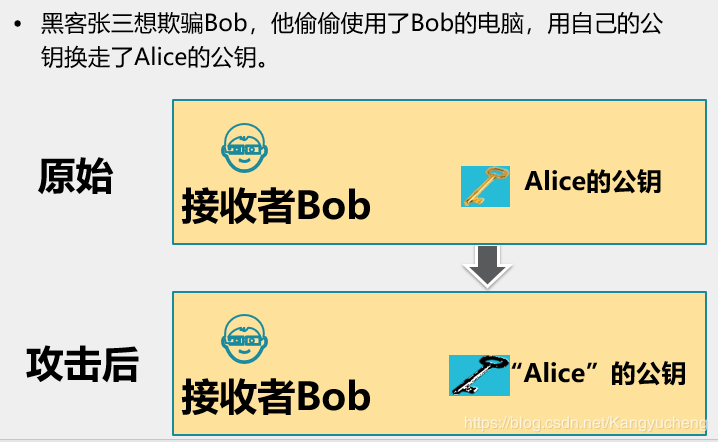

复杂的情况出现了:张三想欺骗Bob,他偷偷使用了Bob的电脑,用自己的公钥换走了Alice的公钥。此时,Bob实际拥有的是张三的公钥,但是还以为这是Alice的公钥。

因此,张三就可以冒充Alice,用自己的私钥做成"数字签名",写信给Bob,让Bob用假的Alice公钥进行解密。

Bob感觉不对劲,发现自己无法确定公钥是否真的属于Alice。

在现实生活中,我们存在仲裁机构,法院,公证处等比较可信的场所,用来解决我们一些有争议的事情。

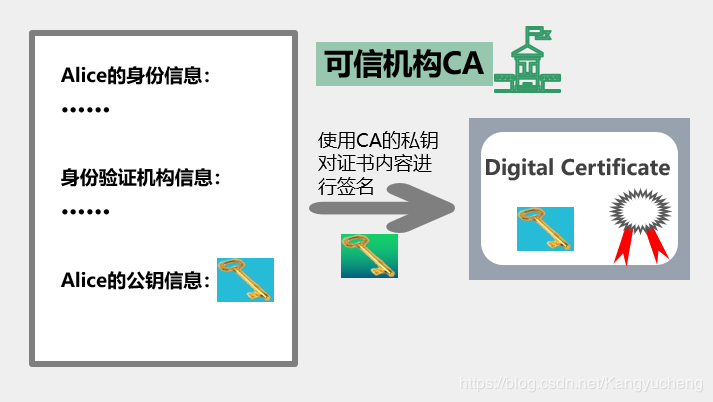

所以他想到了一个办法,要求Alice去找可信的"证书中心"(certificate authority,简称CA),为公钥做认证。证书中心用自己的私钥,对鲍勃的公钥和一些相关信息一起加密,生成"数字证书"(Digital Certificate)。

之后Alice发信息给Bob时,只要附上CA给Alice下发的证书就可以了。

Bob收信后,用CA的公钥解开数字证书,就可以拿到Alice真实的公钥了,然后就能证明"数字签名"是否真的是Alice签的。

所有的这些都建立在CA是可信的。

CA中心,即证书授权中心(Certificate Authority ),或称证书授权机构,作为电子商务交易中受信任的第三方。

版权声明:本文为CSDN博主「kangyucheng」的原创文章,

遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/Kangyucheng/article/details/92847214